Übersetzt

aus dem Original http://hlbr.sourceforge.net/ips-en.html

von Marc Gorisek (info a marc-gorisek de).

Zuletzt

geändert: 11 Jan 06.

IPS

definitionIPS-Systeme (Intrusion

Prevention System = Einbruch-Vermeidungs-System) sind den IDS-Systemen

(Intrusion Detection System = Einbruch-Erkennungs-System) sehr

ähnlich. Aber mit dem Ziel Angriffe zu verhindern und nicht

nur zu erkennen. Der Unterschied zwischen den beiden ist, dass das IPS

nicht nur in der Lage ist anormalen Netzwerkverkehr zu erkennen sondern

auch zu verarbeiten. Auf diese Weise ist es möglich eine

höhere Netzwerksicherheit zu erzielen. IPS sind Teile eines

Firewall-Systems.

Viele kennen die echte Bedeutung des Wortes Firewall nicht. Eine Firewall ist ein Verbund aus Schutzsystemen für Computer Netzwerke. Solch ein System besteht in der Regel aus Paket Filter, Status Filter, IDS, IPS, Proxies, Netzwerk-Antivirenscanner, usw. Deshalb ist es falsch zu glauben ein Computer mit Iptables ist eine echte Firewall für ein Netzwerk. Iptables ist bloss ein Paket und Status Filter. Es kann nur die Informationen in den Paketheadern der durchlaufenden IP-Pakete verarbeiten (das Betrifft nur Sender- und Empfängeradresse, Sender- und Empfängerport, das benutzte Transport Protokoll, usw.). Ein Paket und Status Filter kann zum Beispiel keine Analyse des Inhaltes (Payload) der Pakete machen. Angenommen, jede Maschine aus dem Internet kann über den Port 80 auf unseren Webserver oder über den Port 25 auf den E-Mailserver verbinden. Dann kann sie Pakete für einen Angriff oder einen Virus durch das Iptables in unser Netzwerk schicken. Iptables wird nur den Absender und den Empfänger prüfen und den Inhalt ignorieren.

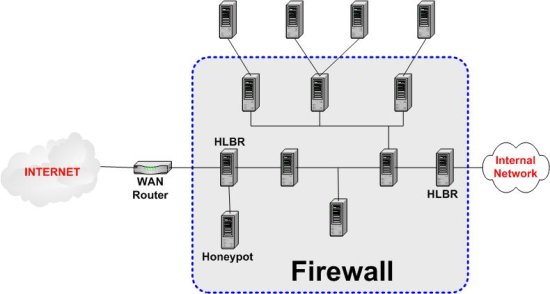

Das folgende Bild zeigt ein Beispiel für ein Firewall System. Der graue Bereich stellt das System dar.

In diesem Fall wird das IPS, hier HLBR, vor den Iptables Paket Filter plaziert. Somit kann auch der Iptables Computer selbst geschützt werden. Das Bild zeigt eindeutig, dass es unmöglich ist einen sinnvollen Grad an Sicherheit in einem Netzwerk zu schaffen, wenn es nur ein Computer mit Paket und Statusfilter usgestattet sind (so wie es für gewöhnlich ist).

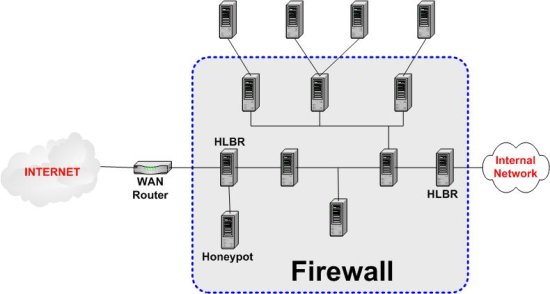

Schauen wir uns nun das folgende Bild an:

Ein weiterer HLBR wurde zwischen das interne Netzwerk und den Netzwerkservern geschaltet, um eine noch grösseren Grad an Sicherheit für die Netzwerkserver zu gewährleisten. Zusätzlich wurde ein Honeypot oder ein Honeynet direkt nach dem Internet installiert, denn HLBR kann Angriffe direkt in den Honeypot oder das Honeynetz umleiten.

Das Fazit ist, ein Firewall System muss immer aus mehreren Sicherheitselementen bestehen. Jedes Element arbeitet auf seine eigene Weise und kann kein anderes ersetzen.

Firewall-Systeme

Viele kennen die echte Bedeutung des Wortes Firewall nicht. Eine Firewall ist ein Verbund aus Schutzsystemen für Computer Netzwerke. Solch ein System besteht in der Regel aus Paket Filter, Status Filter, IDS, IPS, Proxies, Netzwerk-Antivirenscanner, usw. Deshalb ist es falsch zu glauben ein Computer mit Iptables ist eine echte Firewall für ein Netzwerk. Iptables ist bloss ein Paket und Status Filter. Es kann nur die Informationen in den Paketheadern der durchlaufenden IP-Pakete verarbeiten (das Betrifft nur Sender- und Empfängeradresse, Sender- und Empfängerport, das benutzte Transport Protokoll, usw.). Ein Paket und Status Filter kann zum Beispiel keine Analyse des Inhaltes (Payload) der Pakete machen. Angenommen, jede Maschine aus dem Internet kann über den Port 80 auf unseren Webserver oder über den Port 25 auf den E-Mailserver verbinden. Dann kann sie Pakete für einen Angriff oder einen Virus durch das Iptables in unser Netzwerk schicken. Iptables wird nur den Absender und den Empfänger prüfen und den Inhalt ignorieren.

Das folgende Bild zeigt ein Beispiel für ein Firewall System. Der graue Bereich stellt das System dar.

(1st DNS =

1. DNS / 2nd DNS = 2. DNS / Internal Network = Internes Netzwerk)

In diesem Fall wird das IPS, hier HLBR, vor den Iptables Paket Filter plaziert. Somit kann auch der Iptables Computer selbst geschützt werden. Das Bild zeigt eindeutig, dass es unmöglich ist einen sinnvollen Grad an Sicherheit in einem Netzwerk zu schaffen, wenn es nur ein Computer mit Paket und Statusfilter usgestattet sind (so wie es für gewöhnlich ist).

Schauen wir uns nun das folgende Bild an:

(Internal Network = Internes Netzwerk)

Ein weiterer HLBR wurde zwischen das interne Netzwerk und den Netzwerkservern geschaltet, um eine noch grösseren Grad an Sicherheit für die Netzwerkserver zu gewährleisten. Zusätzlich wurde ein Honeypot oder ein Honeynet direkt nach dem Internet installiert, denn HLBR kann Angriffe direkt in den Honeypot oder das Honeynetz umleiten.

Das Fazit ist, ein Firewall System muss immer aus mehreren Sicherheitselementen bestehen. Jedes Element arbeitet auf seine eigene Weise und kann kein anderes ersetzen.